出现身份验证错误,要求的函数不受支持,这可能是由于CredSSP加密 Oracle修正

初次看到这个错误的时候懵了。访问给的地址一看,发现大概意思是不安全了,微软要更新一下

凭据安全支持提供程序协议 (CredSSP) 是处理其他应用程序的身份验证请求的身份验证提供程序。

CredSSP 的未修补版本中存在远程代码执行漏洞。 成功利用此漏洞的攻击者可以在目标系统上中继用户凭据以执行代码。 任何依赖 CredSSP 进行身份验证的应用程序都可能容易受到此类攻击。

此安全更新通过更正 CredSSP 在身份验证过程中验证请求的方式来修复此漏洞。

2018 年 3 月 13 日的初始版本更新了所有受影响平台的 CredSSP 身份验证协议和远程桌面客户端。

缓解措施包括在所有符合条件的客户端和服务器操作系统上安装更新,然后使用包含的“组策略”设置或基于注册表的等效项管理客户端和服务器计算机上的设置选项。 我们建议管理员应用该策略,并尽快在客户端和服务器计算机上将其设置为“强制更新的客户端”或“缓解”。这些更改将需要重启受影响的系统。

请密切关注导致本文后面的兼容性表中的客户端和服务器之间的“阻止”交互的组策略或注册表设置对。

2018 年 4 月 17 日

KB 4093120 中的远程桌面客户端 (RDP) 更新将增强更新的客户端无法连接到尚未更新的服务器时出现的错误消息。

2018 年 5 月 8 日

将默认设置从“易受攻击”更改为“缓解”的更新。

相关的 Microsoft 知识库编号已在 CVE-2018-0886 中列出。

于是我想到的办法是,先改客户端,先让我能上服务器在慢慢解决其他的

以win10为例,其他版本请自行变通(若是你使用了家庭版的,你应该先看一下如何在win7、win10家庭版系统中开启组策略,若不是家庭版的,千万千万不要去看,直接按照本文进行操作就好)

运行gpedit.msc打开本地组策略编辑器

打开界面如下图

依次展开“计算机配置”->“管理模板”->“系统”->“凭据分配”设置名称: 加密 Oracle 修正

然后右键编辑,改为启用,级别为易受攻击

然后进行远程连接,发现远程成功。然后慢慢根据需要调整吧。

在有的Windows版本里面是 依次展开“计算机配置”->“管理模板”->“系统”->“凭据分配”设置名称: 加密 Oracle 修正 的注册表值为2 (请自行区分,找不到上面说的方法的再这样去改注册表值,因为不同版本的Windows操作不同,但是都是大同小异。注意这里的Windows版本是指客户端的,不是服务器的)

官方文档位置support.microsoft.com/zh-cn/help/4093492/credssp-updates-for-cve-2018-0886-march-13-2018

补充一个家庭版的解决办法

找一台不是家庭版的按照上文设置,然后登陆服务器,在服务器上面改一下这个设置

初次看到这个错误的时候懵了。访问给的地址一看,发现大概意思是不安全了,微软要更新一下

凭据安全支持提供程序协议 (CredSSP) 是处理其他应用程序的身份验证请求的身份验证提供程序。

CredSSP 的未修补版本中存在远程代码执行漏洞。 成功利用此漏洞的攻击者可以在目标系统上中继用户凭据以执行代码。 任何依赖 CredSSP 进行身份验证的应用程序都可能容易受到此类攻击。

此安全更新通过更正 CredSSP 在身份验证过程中验证请求的方式来修复此漏洞。

2018 年 3 月 13 日的初始版本更新了所有受影响平台的 CredSSP 身份验证协议和远程桌面客户端。

缓解措施包括在所有符合条件的客户端和服务器操作系统上安装更新,然后使用包含的“组策略”设置或基于注册表的等效项管理客户端和服务器计算机上的设置选项。 我们建议管理员应用该策略,并尽快在客户端和服务器计算机上将其设置为“强制更新的客户端”或“缓解”。这些更改将需要重启受影响的系统。

请密切关注导致本文后面的兼容性表中的客户端和服务器之间的“阻止”交互的组策略或注册表设置对。

2018 年 4 月 17 日

KB 4093120 中的远程桌面客户端 (RDP) 更新将增强更新的客户端无法连接到尚未更新的服务器时出现的错误消息。

2018 年 5 月 8 日

将默认设置从“易受攻击”更改为“缓解”的更新。

相关的 Microsoft 知识库编号已在 CVE-2018-0886 中列出。

于是我想到的办法是,先改客户端,先让我能上服务器在慢慢解决其他的

以win10为例,其他版本请自行变通(若是你使用了家庭版的,你应该先看一下如何在win7、win10家庭版系统中开启组策略,若不是家庭版的,千万千万不要去看,直接按照本文进行操作就好)

运行gpedit.msc打开本地组策略编辑器

打开界面如下图

依次展开“计算机配置”->“管理模板”->“系统”->“凭据分配”设置名称: 加密 Oracle 修正

然后右键编辑,改为启用,级别为易受攻击

然后进行远程连接,发现远程成功。然后慢慢根据需要调整吧。

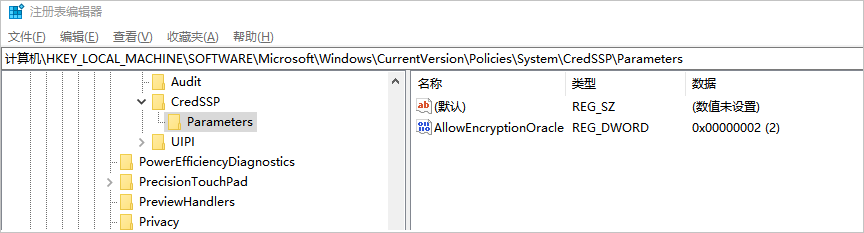

在有的Windows版本里面是 依次展开“计算机配置”->“管理模板”->“系统”->“凭据分配”设置名称: 加密 Oracle 修正 的注册表值为2 (请自行区分,找不到上面说的方法的再这样去改注册表值,因为不同版本的Windows操作不同,但是都是大同小异。注意这里的Windows版本是指客户端的,不是服务器的)

官方文档位置support.microsoft.com/zh-cn/help/4093492/credssp-updates-for-cve-2018-0886-march-13-2018

补充一个家庭版的解决办法

找一台不是家庭版的按照上文设置,然后登陆服务器,在服务器上面改一下这个设置

(推荐)方法一. 下载安全更新

在所有的客户端和 Windows 实例上更新最新的 5 月份累积更新。

说明:通过 远程连接功能 登录 Windows 实例。

您可以通过下面链接,选择下载适合您操作系统的官方操作系统的补丁:

- Windows Server 2008 32位下载

- Windows Server 2008 R2 64位下载

- Windows Server 2012 R2 64位下载

- Windows Server 2016 64位下载

- Windows Server 1709 64位下载

- Windows Server 2008 R2下载

- Windows Server 2012 R2下载

您也可以从 Windows Update 检查并安装安全更新,也可以访问微软官网 CVE-2018-0886 CredSSP 远程执行代码漏洞 下载对应操作系统的 Security Update。

方法二. 修改注册表

您可以选择手动修改注册表,也可以选择运行我们为您准备的 PowerShell 脚本。

警告:使用注册表编辑器或其他方法修改注册表不当,可能会出现严重问题。这些问题可能需要您重新安装操作系统。方法二会降低您本地计算机或实例的安全性,您需要自行承担修改注册表风险。因此,我们建议您使用 方法一。

说明:

手动修改

- 登录实例或者本地计算机。

- 单击 开始 > 运行,输入

regedit,单击 确定。 - 定位到 HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters 键。如果

CredSSP或者Parameters键不存在,请新建CredSSP或者Parameters键。 - 在

Parameters键下新建 DWORD 值AllowEncryptionOracle,并设置数据为2。

- 重启实例或者本地计算机。

脚本修改

- 登录实例或者本地计算机。

- 以管理员身份运行以下 PowerShell 脚本。

New-Item -Path HKLM:\Software\Microsoft\Windows\CurrentVersion\Policies\System -Name CredSSP -ForceNew-Item -Path HKLM:\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP -Name Parameters -ForceGet-Item -Path HKLM:\Software\Microsoft\Windows\CurrentVersion\Policies\System\CredSSP\Parameters | New-ItemProperty -Name AllowEncryptionOracle -Value 2 -PropertyType DWORD -Force

- 重启实例或者本地计算机。

说明:若您优先使用方法二修改了注册表,随后又更新了客户端和ECS实例安全补丁,我们建议您将

AllowEncryptionOracle的数据设为0或者1以获得更高的安全性。

声明:

本站所有文章,如无特殊说明或标注,均为本站原创发布。

任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。

如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

本站所有文章,如无特殊说明或标注,均为本站原创发布。

任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。

如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。